كابوس يوم الصفر: ثغرة مخفية في برنامج شائع تعرض ملايين الأنظمة للخطر

في مشهد رقمي مترابط اليوم ، تستمر تهديدات الأمن السيبراني في التطور بوتيرة تنذر بالخطر. لقد أرسلت ثغرة zero-day تم اكتشافها مؤخرًا موجات صادمة عبر مجتمع الأمن السيبراني ، مما قد يؤثر على ملايين الأنظمة في جميع أنحاء العالم. يُظهر خلل الأمان الحرج هذا التحديات المستمرة التي تواجهها المؤسسات في حماية أصولها الرقمية.

فهم التهديد

تم تحديد ثغرة zero-day ، التي تم تتبعها على أنها CVE-2025-24984 ، في نظام ملفات Microsoft Windows NTFS (نظام ملفات التكنولوجيا الجديدة) ، مما يكشف عن نقاط ضعف الكشف عن المعلومات الهامة. يسمح خلل الأمان غير المعروف سابقًا للجهات الفاعلة الخبيثة بالحصول بشكل غير مصرح به على معلومات النظام الحساسة ، مما يعرض كل من أنظمة المؤسسات والأنظمة الشخصية للخطر.

التأثير واسع الانتشار

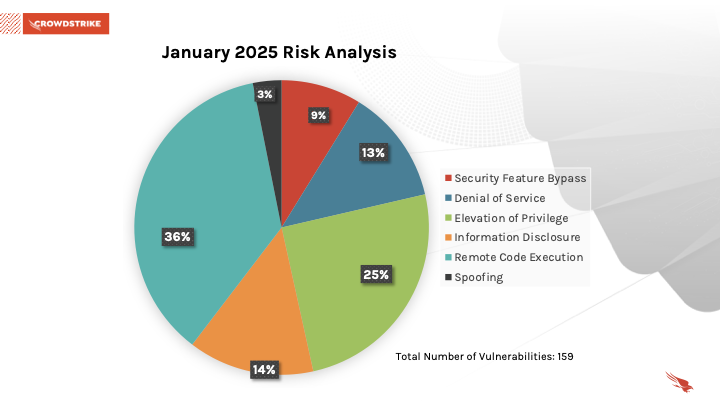

وفقًا للتقارير الأخيرة الصادرة عن CrowdStrike ، عالج إصدار يناير 2025 Patch Tuesday 159 ثغرة أمنية مذهلة ، بما في ذلك ثماني ثغرات zero-day و 10 ثغرات أمنية حرجة. تبرز ثغرة NTFS هذه بشكل خاص نظرًا لإمكانية استغلالها على نطاق واسع عبر أنظمة Windows المختلفة.

مشهد التهديد المتزايد

أصبح مشهد الأمن السيبراني في عام 2025 أكثر تعقيدًا ، حيث أصبحت الهجمات المدعومة بالذكاء الاصطناعي وتقنيات الاستغلال المتطورة أكثر انتشارًا. تسلط توقعات Darktrace للأمن السيبراني لعام 2025 الضوء على كيفية إدخال التقنيات الناشئة والأنظمة المترابطة ناقلات هجوم جديدة ونقاط ضعف يجب على المؤسسات الاستعداد لها.

التداعيات في العالم الحقيقي

تُظهر الحوادث الأخيرة العواقب الوخيمة لثغرات zero-day. على سبيل المثال ، في يناير 2025 ، تم استهداف جدران الحماية Fortinet من خلال هجوم zero-day جديد ، مما يُظهر كيف يمكن اختراق بنية الأمان. أدى الهجوم إلى تسريبات كبيرة للبيانات وسلط الضوء على أهمية الاستجابة السريعة للتهديدات الناشئة.

تدابير الحماية

للحماية من هذه الثغرات الأمنية وما شابهها ، يجب على المؤسسات والأفراد:

- تنفيذ التصحيح الفوري: تطبيق آخر تحديثات الأمان بمجرد توفرها

- إجراء عمليات تدقيق أمنية منتظمة: الحفاظ على رؤية شاملة لجميع الأنظمة ونقاط الضعف المحتملة

- نشر أمان متعدد الطبقات: تنفيذ ضوابط أمنية متعددة لإنشاء دفاع متعمق

- مراقبة نشاط النظام: استخدام أدوات متقدمة لاكتشاف التهديدات لتحديد السلوك المشبوه

- الحفاظ على أنظمة النسخ الاحتياطي: ضمان نسخ البيانات الهامة احتياطيًا وإمكانية استردادها في حالة حدوث تسوية

أفضل الممارسات للوقاية

يجب على المؤسسات اتباع نهج استباقي للأمن السيبراني:

- تقييمات الثغرات الأمنية واختبار الاختراق بشكل منتظم

- تنفيذ بنية أمنية بدون ثقة

- تدريب الموظفين على التوعية الأمنية

- تطوير خطة الاستجابة للحوادث واختبارها

- المراقبة المستمرة ودمج معلومات التهديدات

استجابة الصناعة

لقد تحرك مجتمع الأمن السيبراني بسرعة لمعالجة هذا التهديد. أصدر موردو البرامج الرئيسيون تصحيحات طارئة ، بينما يواصل باحثو الأمن تحليل التأثير الكامل للثغرة الأمنية. أضافت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) هذه الثغرة الأمنية إلى كتالوج الثغرات الأمنية المستغلة المعروفة ، مما يؤكد طبيعتها الحرجة.

نتطلع للمستقبل

بينما نواصل التنقل في مشهد التهديدات المتطور ، فإن اكتشاف ثغرة zero-day هذه بمثابة تذكير صارخ بأهمية ممارسات الأمن السيبراني القوية. يجب أن تظل المؤسسات يقظة وأن تكيف استراتيجياتها الأمنية لمعالجة التهديدات الناشئة بفعالية.

اتخذ إجراء اليوم

لا تنتظر حتى فوات الأوان لحماية أنظمتك. قم بتحديث برنامجك على الفور ، وراجع بروتوكولات الأمان الخاصة بك ، وتأكد من أن مؤسستك مستعدة للتهديدات الناشئة.

هل أنت مستعد لتعزيز معرفتك ومهاراتك في مجال الأمن السيبراني؟ قم بزيارة 01TEK لاستكشاف مجموعتنا الشاملة من دورات وموارد الأمن السيبراني. ستساعدك برامجنا التدريبية بقيادة خبراء على البقاء في صدارة التهديدات المتطورة وحماية أصولك الرقمية بشكل فعال. انضم إلى مجتمعنا من محترفي الأمن واتخذ الخطوة الأولى نحو بناء مستقبل رقمي أكثر أمانًا.

مصادر: 1. كتالوج الثغرات الأمنية المستغلة المعروفة CISA 2. تحليل CrowdStrike Patch Tuesday 3. تحليل Rapid7 Fortinet Zero-Day 4. توقعات Darktrace للأمن السيبراني لعام 2025 5. تحديثات أمان Apple

A pessimist sees the difficulty in every opportunity; an optimist sees the opportunity in every difficulty.

Winston Churchill, British Prime Minister